خدمات و تعرفه های ما - $

پشتیبانی شبکه خود را بما بسپارید

رزومه مارا اینجا ببینید.

• مشاوره ، طراحی و پیاده سازی سیستم های امنیتی در سطح شبکه Firewall (قیمت از 70.000.000 ریال)

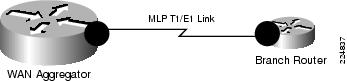

• مشاوره ،طراحي، پياده سازي و ارتقاء شبکه هاي Wireless (قیمت از 30.000.000 ریال تنظیمات عمومی و اختصاصی و مدیریت local با ظرفیت 20 اکسس پوینت) WAN&LAN (قیمت پیکربندی سویچ و روتر از 4.500.000 تومان)

• طراحي استراتژي پشتيبان گيري(Backup) فایل ها ، سرورها و بانکهای اطلاعاتی

• امنیت وب سایت و پایگاه داده (تست نفوذ پورتال و وب سایت) (قیمت از 7.500.000)

• راه اندازی و پشتیبانی سرورهای مبتنی بر ویندوز(قیمت از 4.000.000 ریال) و لینوکس (قیمت از 10.000.000 ریال)

• نصب و راه اندازی انواع پروتکل های ROUTING , SWITCHING , VOIP (قیمت از 4.500.000)

• طراحی و اجرای پروژه های مدیریت و مانیتورینگ شبكه

• پیاده سازی سرورهای مبتنی بر مجازی سازی (Virtualization) - (قیمت از 7.000.000 ریال)که وابسته به نوع سرور و سرویس های مورد نیاز می باشد.

• پیاده سازی پست الکترونیک درون سازمانی و گردش مکاتبات داخلی سازمان (قیمت از 120.000.000 ریال)

• ارائه خدمات Passive ( کابل کشی و داکت کشی )

• خدمات اجرایی جهت افزایش كارایی و امنیت شبكه و اطلاعات

• مشاوره، طراحی و اجری سیستمهای نظارت تصویری و انتقال تصویر (Video Conferencing )

کلیه خدمات شامل اجرای اولیه، نگهداری، پشتیبانی به صورت از راه دور Remote، اعزام کارشناس، عیبیابی، بروزرسانی شبکههای قدیمی و نگهداری شبکه از پیش راهاندازی شده به صورت موردی و یا قرارداد پشتیبانی قابل ارائه میباشد.